IOT-Einstellungen¶

Web-Interface öffnen¶

Im Google Chrome die IP-Adresse des IOT eingeben mit HTTPS aufrufen: (Standard Adresse: https://192.168.200.1:3000).

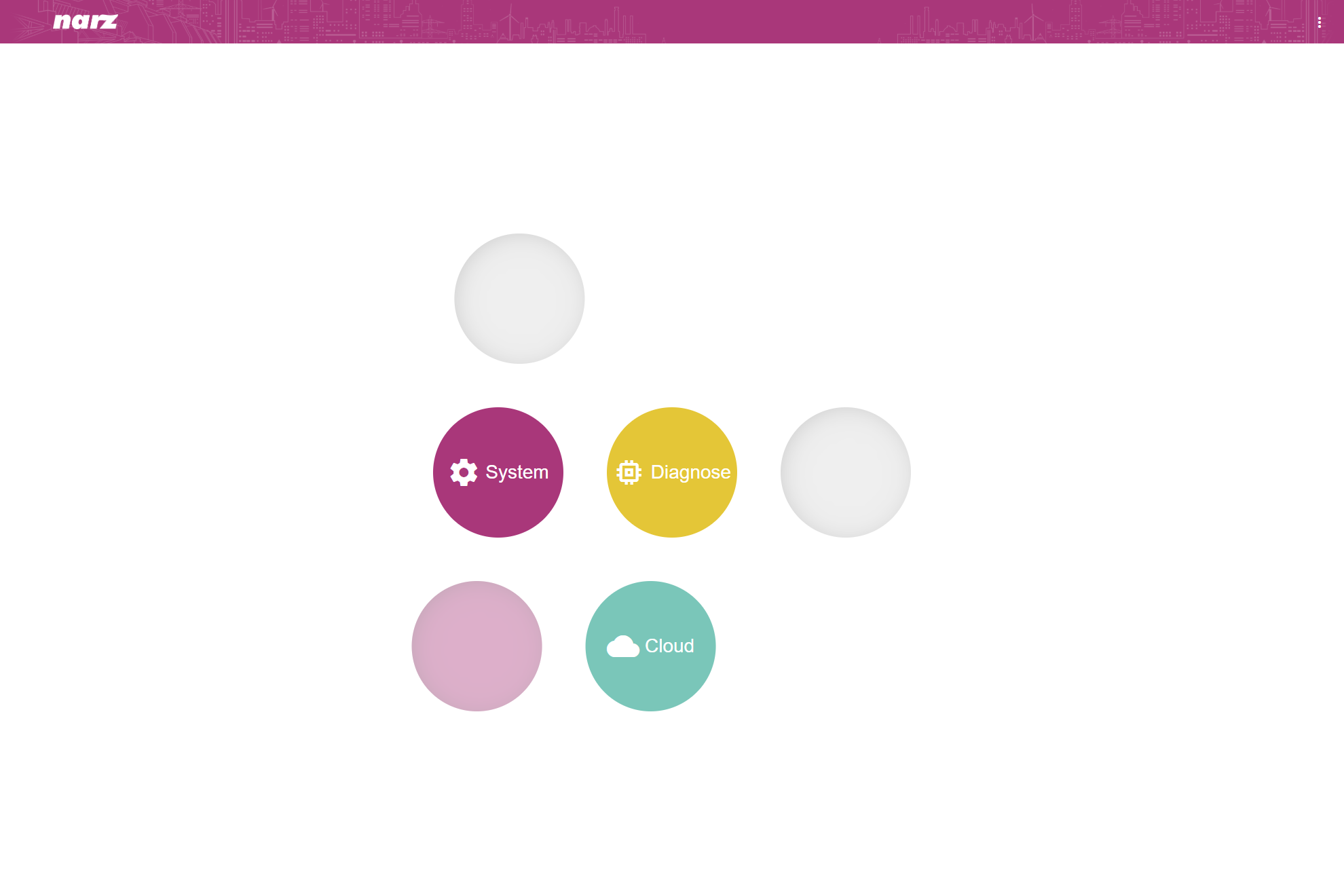

Übersicht¶

Sie befinden sich hier im Hauptmenü, um zu wählen, was sie bearbeiten möchten.

Klicken Sie auf Anlage können Sie → Beschreibung der Anlage, Zugriffseinstellungen, Netzwerkeinstellungen oder VPN Einstellungen einstellen und unter Tools NTP Hosts anlegen.

Wenn Sie auf Cloud klicken können Sie → MQTT Server, Autoreboot und Verbindungen einstellen.

Note

Im Folgenden gilt nach jeder Änderung auf der jeweiligen Seite das Speicher-Symbol oben rechts anzuklicken, um diese Änderungen zu sichern!

Unten in der Mitte muss die Meldung „Success: Gespeichert!“ erscheinen (das kann einen Moment dauern).

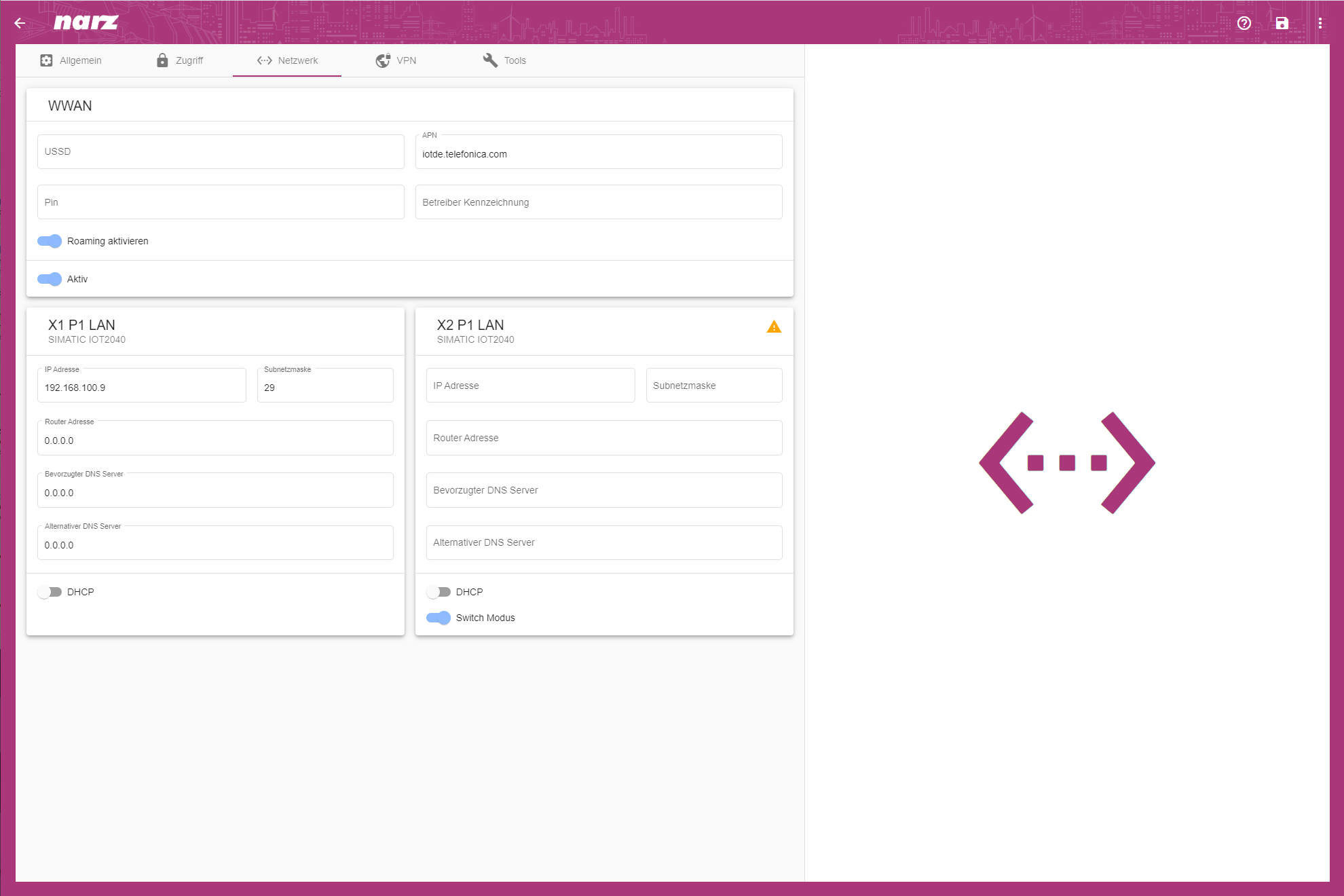

IP Adresse vergeben und WWAN einrichten¶

Netzwerk - Eingabemöglichkeiten¶

WWAN USSD¶

Service- und Steuerbefehle im GSM-Mobilfunknetz, um sich auf den APN einzuwählen.

WWAN APN¶

Der APN (Access Point Name) ist spezifisch für jeden Mobilfunk-Provider.

WWAN PIN¶

Geben Sie hier die 4-stellige PIN der verwendeten SIM-Karte ein. Das Gerät benötigt diese Information, um das Mobilfunk-Modem in Betrieb zu nehmen.

WWAN Betreiber Kennzeichnung¶

Mobile Country Codes (MCC) werden in drahtlosen Telefonnetzen (GSM, CDMA, UMTS usw.) verwendet, um das Land zu identifizieren, zu dem ein Mobilfunkteilnehmer gehört. Um das Netz eines Mobilfunkteilnehmers eindeutig zu identifizieren, wird der MCC mit einem Mobile Network Code (MNC) kombiniert. Die Kombination von MCC und MNC wird als HNI (Home network identity) bezeichnet und ist die Kombination von beiden in einem String (z.B. MCC= 262 und MNC = 01 ergibt einen HNI von 26201).

WWAN Roaming aktivieren¶

Roaming bezeichnet die Fähigkeit eines Mobilfunknetz-Teilnehmers, in einem anderen Netzwerk als seinem Heimnetzwerk selbsttätig Anrufe zu empfangen oder zu tätigen, Daten zu schicken und zu empfangen oder Zugriff auf andere Mobilfunknetzdienste zu haben. Die Bezeichnung ist synonym mit der Handynutzung im Ausland, wo das eigene Heimnetzwerk nicht zur Verfügung steht. Dies funktioniert sowohl im GSM-Standard, wo der Begriff eingeführt wurde, als auch im UMTS- und LTE-Standard.

WWAN Aktiv¶

Aktiviert / Deaktiviert den WWAN Modus für das Netzwerk.

X1 IP-Adresse¶

Die IP Adresse des X1 Interface.

X1 Subnetzmaske¶

Die Subnetzmaske des X1 Interface.

X1 Router Adresse¶

Das Gateway des X1 Interface.

X1 Bevorzugter DNS Server¶

Der bevorzugte DNS Server des X1 Interface.

X1 Alternativer DNS Server¶

Der alternative DNS Server des X1 Interface.

X1 DHCP¶

Aktiviert / Deaktiviert den DHCP Modus des X1 Interface.

X2 IP-Adresse¶

Die IP Adresse des X2 Interface.

X2 Subnetzmaske¶

Die Subnetzmaske des X2 Interface.

X2 Router Adresse¶

Das Gateway des X2 Interface.

X2 Bevorzugter DNS Server¶

Der bevorzugte DNS Server des X2 Interface.

X2 Alternativer DNS Server¶

Der alternative DNS Server des X2 Interface.

X2 DHCP¶

Aktiviert / Deaktiviert den DHCP Modus des X2 Interface.

X2 Switch Modus¶

Aktiviert / Deaktiviert den Switch Modus des X2 Interface.

Netzwerk - Notwendige Eingabe¶

Unter Netzwerk → WWAN (oberes Feld) die APN und USSD (Einwahlnummer zum mobilen Datendienst (*99#)) einstellen.

Und Roaming aktivieren auf On stellen.

Unter Netzwerk → X1 P1 die IP-Adresse und Subnetzmaske der jeweiligen Station einstellen. Diese kann bei alles IOT´s mit 2 Netzwerkschnittstellen auf die X1 P2 angewendet werden insofern diese nicht als Switch benutzt wird. (Mit dem Schieber "Enable Switch" kann das IOT als Switch aktiviert werden)

| APN | |

|---|---|

| internet.telekom | Standard-APN für Datenverkehre in allen Zugangsnetzen (2G/3G/LTE) |

| web.vodafone.de | Standard-APN für Vertragstarife via LTE oder 3G |

| iot.telekom.net | Standard-APN für Telekom Multi-Simkarten |

| iotde.telefonica.com | Standard-APN für Telefonica Multi-Simkarten |

| Operator | Anbieter |

|---|---|

| 26201 | D1 (Telekom) |

| 26202 | D2 (Vodafone) |

| 26203 | Eplus (Telefonica) |

Note

Die eigene IP-Adresse muss nun geändert werden, da das IOT nun unter der eingestellten IP-Adresse erreichbar ist. Das Umstellen kann bis zu 5 Minuten dauern. Danach ist das IOT wieder erreichbar. Eventuell das IOT neu starten.

Note

Kurz warten und dann den Reset Button drücken.

Jetzt warten bis das IOT erreichbar ist.

VPN Zertifikate¶

VPN - Uploadmöglichkeiten¶

Zertifikats Autorität¶

In der Kryptographie ist eine Zertifizierungsstelle oder Certification Authority (CA) eine Instanz, die digitale Zertifikate ausstellt. Ein digitales Zertifikat bescheinigt den Besitz eines öffentlichen Schlüssels durch den benannten Zertifikatsinhaber.

Zertifikat¶

Das signierte Zertifikat des lokalen Peers im .pem-Format - muss von einer Zertifizierungsstelle signiert werden, deren Zertifikat sich in der Datei der Zertifizierungsstelle befindet. Jeder Peer in einer VPN-Verbindung, die im TLS-Modus läuft, sollte sein eigenes Zertifikat und seine eigene private Schlüsseldatei haben. Darüber hinaus sollte jedes Zertifikat mit dem Schlüssel einer Zertifizierungsstelle signiert worden sein, deren öffentlicher Schlüssel sich in der Zertifizierungstellendatei befindet.

Zertifikat Schlüssel¶

Privater Schlüssel des lokalen Peers im .pem-Format. Verwenden Sie den privaten Schlüssel, der beim Erstellen des Zertifikats Ihres Peers erzeugt wurde.

TLS Verschlüsselung¶

Verschlüsselt und authentifiziert alle Kontrollkanalpakete mit einem Schlüssel. Alle Peers verwenden zum Authentifizieren und Verschlüsseln von Steuerkanalnachrichten den gleichen -tls-crypt Pre-Shared Group-Schlüssel. Um sicherzustellen, dass IV-Kollisionen unwahrscheinlich bleiben, sollte dieser Schlüssel nicht zum Verschlüsseln von mehr als 2^48 Client-zu-Server- oder 2^48 Server-zu-Client-Steuerkanal-Nachrichten verwendet werden.

VPN - Notwendiger Upload¶

Hierzu unter „VPN → Zertifikate“ die Zertifikate für die jeweilige Station hochladen. Dies muss vor den VPN Einstellungen geschehen, da das IOT diese benötigt, um die Einstellungen zu Speichern. Der Punkt „TLS Verschlüsselung“ ist Optional und muss nicht ausgefüllt werden.

Note

Die Zertifikate für Zertifikat und Zertifikat Schlüssel dürfen bei keiner anderen Station verwendet werden!

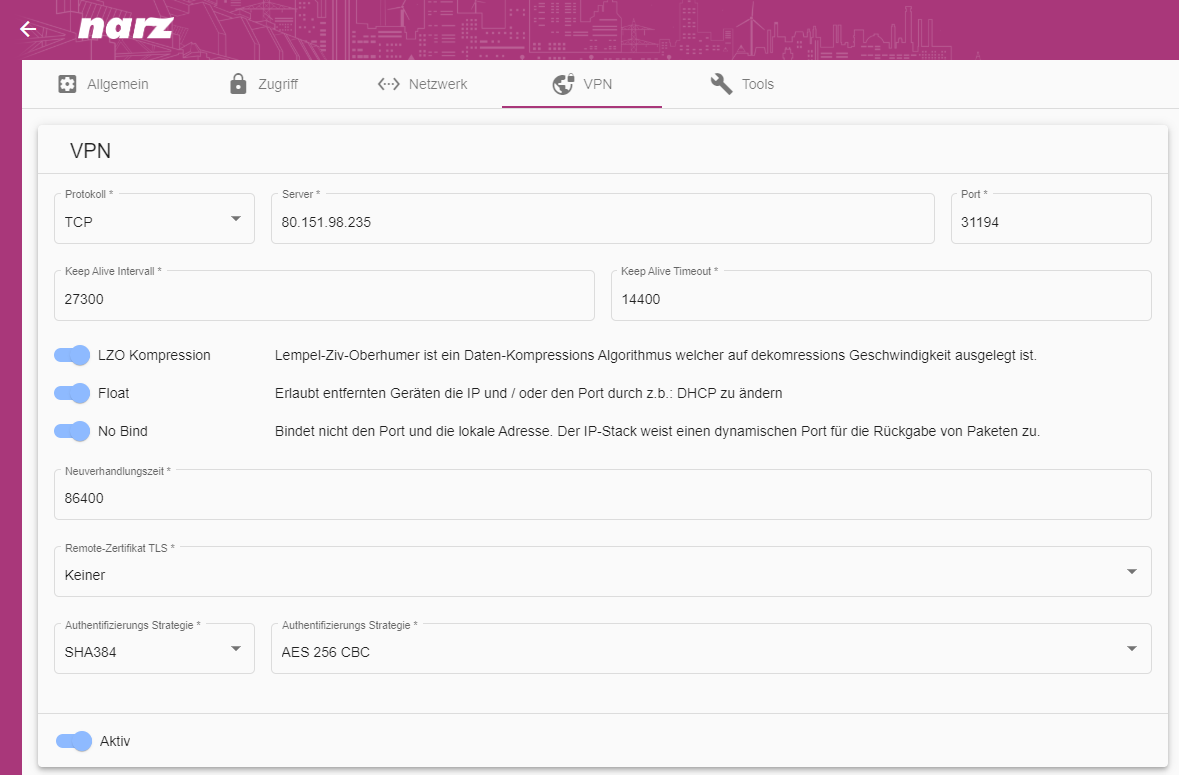

VPN Einstellungen¶

VPN - Eingabemöglichkeiten¶

Protokoll¶

In der Telekommunikation ist ein Kommunikationsprotokoll ein System von Regeln, die es zwei oder mehr Einheiten eines Kommunikationssystems erlauben, Informationen über jede Art von Variation einer physikalischen Größe zu übertragen. Das Protokoll definiert die Regeln, die Syntax, die Semantik und die Synchronisation der Kommunikation sowie mögliche Fehlerbehebungsmethoden. UDP - Das User Datagram Protocol (UDP) ist ein Protokoll der Transportschicht. UDP ist ein Teil der Internet Protocol-Suite, die als UDP/IP-Suite bezeichnet wird. Im Gegensatz zu TCP ist es ein unzuverlässiges und verbindungsloses Protokoll. Es besteht also keine Notwendigkeit, vor der Datenübertragung eine Verbindung herzustellen. TCP - TCP (Transmission Control Protocol) ist ein Standard, der definiert, wie eine Netzwerkkonversation aufgebaut und aufrechterhalten werden kann, über die Anwendungsprogramme Daten austauschen können. TCP arbeitet mit dem Internet-Protokoll (IP), das definiert, wie Computer Datenpakete untereinander senden.

Server¶

Das Server-Feld definiert den Server Ihres VPN-Clients, mit dem Sie sich verbinden und auf den Sie hören können.

Port¶

Das Port-Feld definiert den Port des VPN Servers.

Keep Alive Intervall¶

Remote-Ping über den TCP/UDP-Steuerkanal, wenn mindestens n Sekunden lang keine Pakete gesendet wurden. Bei Verwendung in einem der sicheren Modi von VPN ist das Ping-Paket kryptografisch sicher.

Keep Alive Timeout¶

Pingen Sie den Remote über den TCP/UDP-Steuerkanal nach n-maliger Zeit erneut an.

LZO-Kompression¶

LZO (Lempel-Ziv-Oberhumer) ist ein Datenkompressionsalgorithmus, der sich auf die Dekompressionsgeschwindigkeit konzentriert. Dieser Algorithmus ist verlustfrei, mit thread-sicherer Referenzimplementierung. Zweck von LZO ist die Unterstützung von Eingabeformaten für das Massenladen von Daten.

Float¶

Erlauben Sie der Gegenstelle, ihre IP-Adresse und/oder Port-Nummer zu ändern, z. B. aufgrund von DHCP.

No Bind¶

Der "No Bind"-Modus ist nicht an die lokale Adresse und den Port gebunden. Der IP-Stack weist einen dynamischen Port für die Rückgabe von Paketen zu. Da der Wert des dynamischen Ports für einen Peer nicht im Voraus bekannt sein kann, eignet sich diese Option nur für Peers, die Verbindungen durch Angabe einer Gegenstelle initiieren werden.

Neuverhandlungszeit¶

Bei Verwendung der Zwei-Faktor-Authentifizierung ist zu beachten, dass dieser Standardwert dazu führen kann, dass der Endbenutzer nach Ablauf der Neuverhandlungszeit zur erneuten Autorisierung aufgefordert wird.

Remote-Zertifikat TLS¶

Erfordert, dass das Peer-Zertifikat mit einer expliziten Schlüsselverwendung und einer erweiterten Schlüsselverwendung basierend auf RFC3280 TLS-Regeln signiert wurde. Dies ist eine nützliche Sicherheitsoption für Clients, um sicherzustellen, dass der Host, mit dem sie sich verbinden, ein bestimmter Server ist. Oder andersherum; für einen Server, um zu überprüfen, dass nur Hosts mit einem Client-Zertifikat eine Verbindung herstellen können.

None - Keine Überprüfung erfolgt, ob ein bestimmter Server oder Client verbunden wird.

Client - Überprüfung, ob der Host sich mit dem richtigen Server verbindet.

Authentifizierungs Strategie¶

Authentifizierung von Datenkanalpaketen und tls-auth-Steuerkanalpaketen mit SHA-3 unter Verwendung des Message-Digest- Algorithmus SHA-256 oder SHA-384. SHA(3) ist ein allgemein verwendeter sicherer Hash-Algorithmus (SHA).

SHA512 - Die SHA-512-Komprimierungsfunktion arbeitet mit einem 1024-Bit-Nachrichtenblock und einem 512-Bit-Zwischenhash-Wert. Es handelt sich im Wesentlichen um einen 512-Bit-Blockchiffrieralgorithmus. Der Zwischenhash-Wert wird unter Verwendung des Nachrichtenblocks als Schlüssel verschlüsselt.

SHA384 - Der anfängliche Hash-Wert H basiert auf den Bruchteilen der Quadratwurzeln der neunten bis sechzehnten Primzahlen. Der abschließende 384-Bit-Hash wird durch Abschneiden der SHA-512-basierten Hash-Ausgabe auf die ganz linken 384 Bit erhalten.

SHA256 - Die SHA-256-Komprimierungsfunktion arbeitet mit einem 512-Bit-Nachrichtenblock und einem 256-Bit-Zwischenhash-Wert. Es handelt sich im Wesentlichen um einen 256-Bit-Blockchiffrieralgorithmus, der den Zwischenhash-Wert unter Verwendung des Nachrichtenblocks als Schlüssel verschlüsselt.

Verschlüsselungs Strategie¶

Verschlüsseln Sie Datenkanalpakete mit einem der in der Liste aufgeführten Chiffrieralgorithmen. Die Standardeinstellung ist BF-CBC, eine Abkürzung für Blowfish in Cipher Block Chaining-Modus.

AES 256 CBC -

TLS AES 256 GCM -

TLS CHACHA20 POLY1305 -

TLS AES 128 GCM -

TLS AES 128 CCM 8 -

TLS AES 128 CCM -

VPN aktivieren¶

Aktiviert den VPN-Client beim nächsten Neustart.

VPN - Notwendige Eingaben¶

Unter VPN –> Client folgende Einstellungen vornehmen:

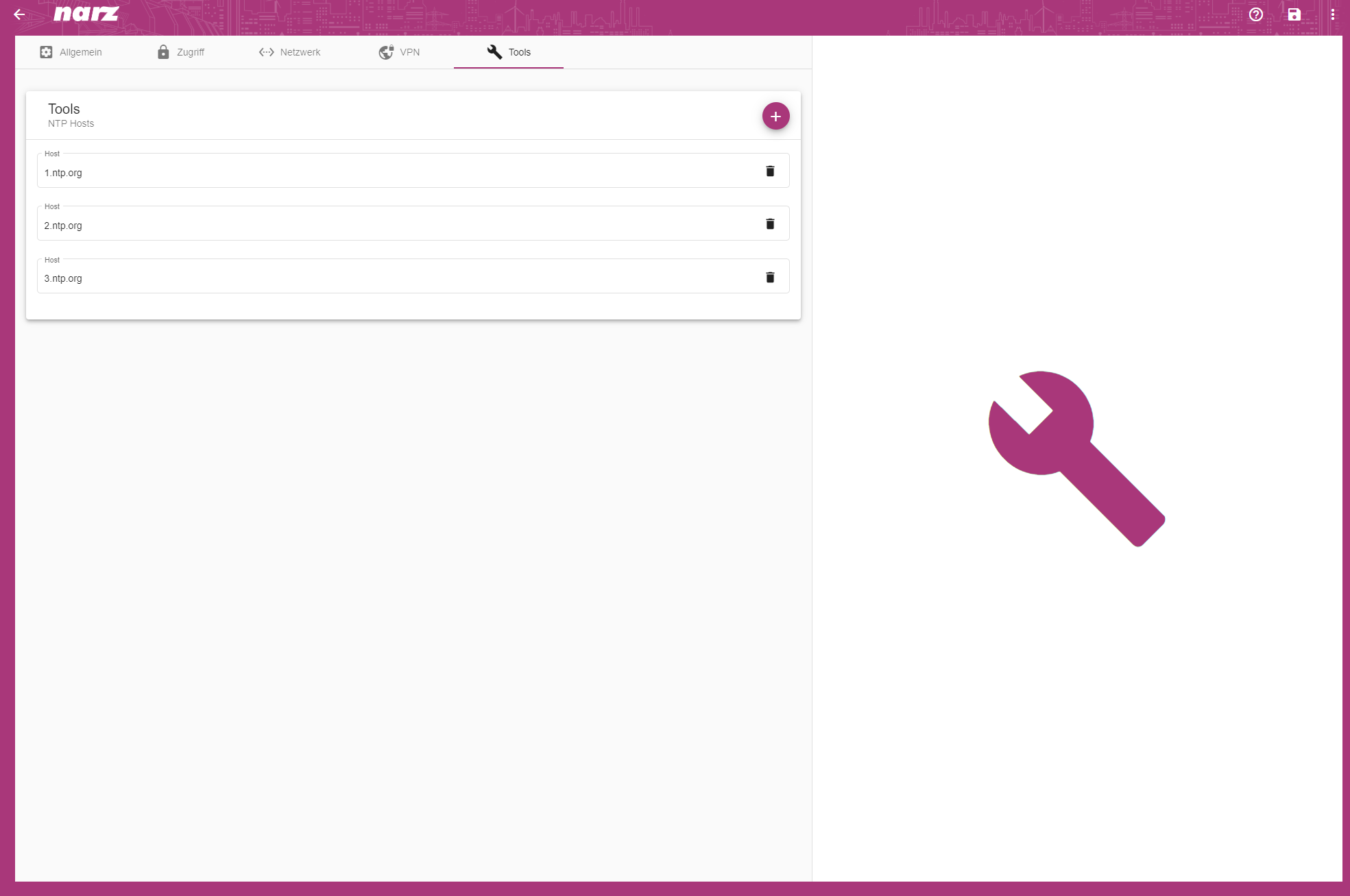

Tools - NTP Hosts¶

Das Network Time Protocol (NTP) ist ein Standard zur Synchronisierung von Uhren in Computersystemen über paketbasierte Kommunikationsnetze.

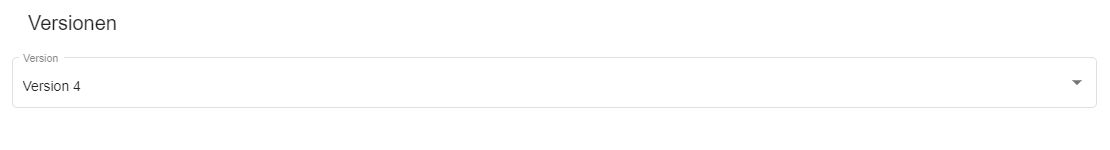

MQTT Einstellungen¶

Treffen Sie zunächst eine Auswahl zu der bevorzugten Version von audako.

Unter MQTT die Einstellungen für die jeweilige Datenquelle vornehmen.

MQTT - Auswahl und Eingabemöglichkeiten¶

Protokoll¶

Die IP-Adresse oder der Hostname Ihres MQTT-Brokers (z.B. 192.168.1.32).

mqtt:// - Ein Protokoll ist der Oberbegriff für Standards und Normen, in denen die Art und Weise von Datenübertragungen zwischen verschiedenen Computer-Komponenten, Peripherie-Geräten, Rechnersystemen, Netzwerken, Telekommunikationsleitungen oder im Internet festgeschrieben ist.

mqtts:// - MQTT stützt sich auf das TCP-Transportprotokoll. Standardmäßig wird bei TCP-Verbindungen keine verschlüsselte Kommunikation verwendet. Um die gesamte MQTT-Kommunikation zu verschlüsseln, erlauben viele MQTT-Broker die Verwendung von TLS anstelle von einfachem TCP.

ws:// - WebSocket bietet Vollduplex-Kommunikation. Darüber hinaus ermöglicht WebSocket Nachrichtenströme zusätzlich zu TCP. TCP allein befasst sich mit Byteströmen ohne inhärentes Konzept einer Nachricht.

wss:// - Benutzt das Websocket Protokoll, setzt aber einen wie bei HTTPS üblichen Handshake vom Client vor um eine sichere Verbindung initialisieren zu können, sollte das fehlschlagen wird die Verbindung nicht aufgebaut.

IP Adresse¶

Die IP Addresse oder Hostname von ihrem MQTT Broker (z. B. 192.168.1.32).

Port¶

Der MQTT Netzwerk Port, mit dem eine Verbindung hergestellt werden kann.

Endpunkt¶

Ein Kommunikationsendpunkt ist eine Art von Kommunikationsnetzknoten. Er ist eine Schnittstelle, die durch einen kommunizierenden Teilnehmer oder einen Kommunikationskanal offengelegt wird. Ein Beispiel für den letztgenannten Typ eines Kommunikationsendpunkts ist ein Publish-Subscribe-Thema oder eine Gruppe in Gruppenkommunikationssystemen.

MQTT - Notwendige Einstellungen¶

Note

Benutzername und Passwort müssen mit den Einstellungen der Datenquelle im audako übereinstimmen! (Benutzername und Passwort werden von uns festgelegt.)

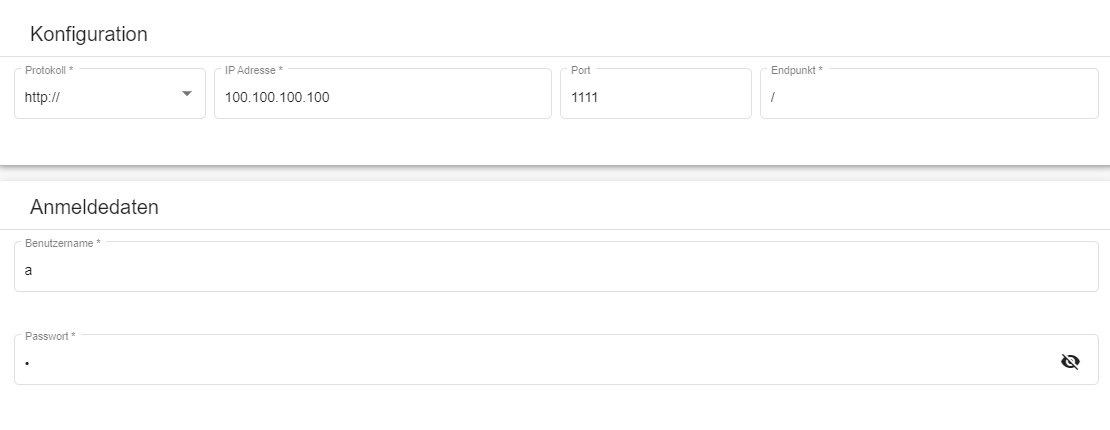

Config Server¶

Config - Auswahl und Eingabemöglichkeiten¶

Protokoll¶

Ein Protokoll ist der Oberbegriff für Standards und Normen, in denen die Art und Weise von Datenübertragungen zwischen verschiedenen Computer-Komponenten, Peripherie-Geräten, Rechnersystemen, Netzwerken, Telekommunikationsleitungen oder im Internet festgeschrieben ist.

http:// - HTTP ist ein verbindungsloses, textbasiertes Protokoll. Clients (Web-Browser) senden Anfragen an Web-Server für Web-Elemente wie Webseiten und Bilder.

https:// - HTTPS wird zur Herstellung von Vertraulichkeit und Integrität in der Kommunikation zwischen Webserver und Webbrowser (Client) im World Wide Web verwendet. Dies wird unter anderem durch Verschlüsselung und Authentifizierung erreicht.

IP Adresse¶

Die IP Addresse oder Hostname von ihrem IoT Gerät (z. B. 192.168.1.32).

Port¶

Der Geräte Port, mit dem eine Verbindung hergestellt werden kann.

Endpunkt¶

Ein Kommunikationsendpunkt ist eine Art von Kommunikationsnetzknoten. Er ist eine Schnittstelle, die durch einen kommunizierenden Teilnehmer oder einen Kommunikationskanal offengelegt wird. Ein Beispiel für den letztgenannten Typ eines Kommunikationsendpunkts ist ein Publish-Subscribe-Thema oder eine Gruppe in Gruppenkommunikationssystemen.

Benutzername¶

Der Anmeldename für die audako Cloud.

Passwort¶

Das Anmeldepasswort für die audako Cloud.

Config - Notwendige Einstellungen¶

Unter Configserver die Einstellungen für die jeweilige Datenquelle vornehmen (selbe Einstellungen wie bei MQTT nur andere URL)

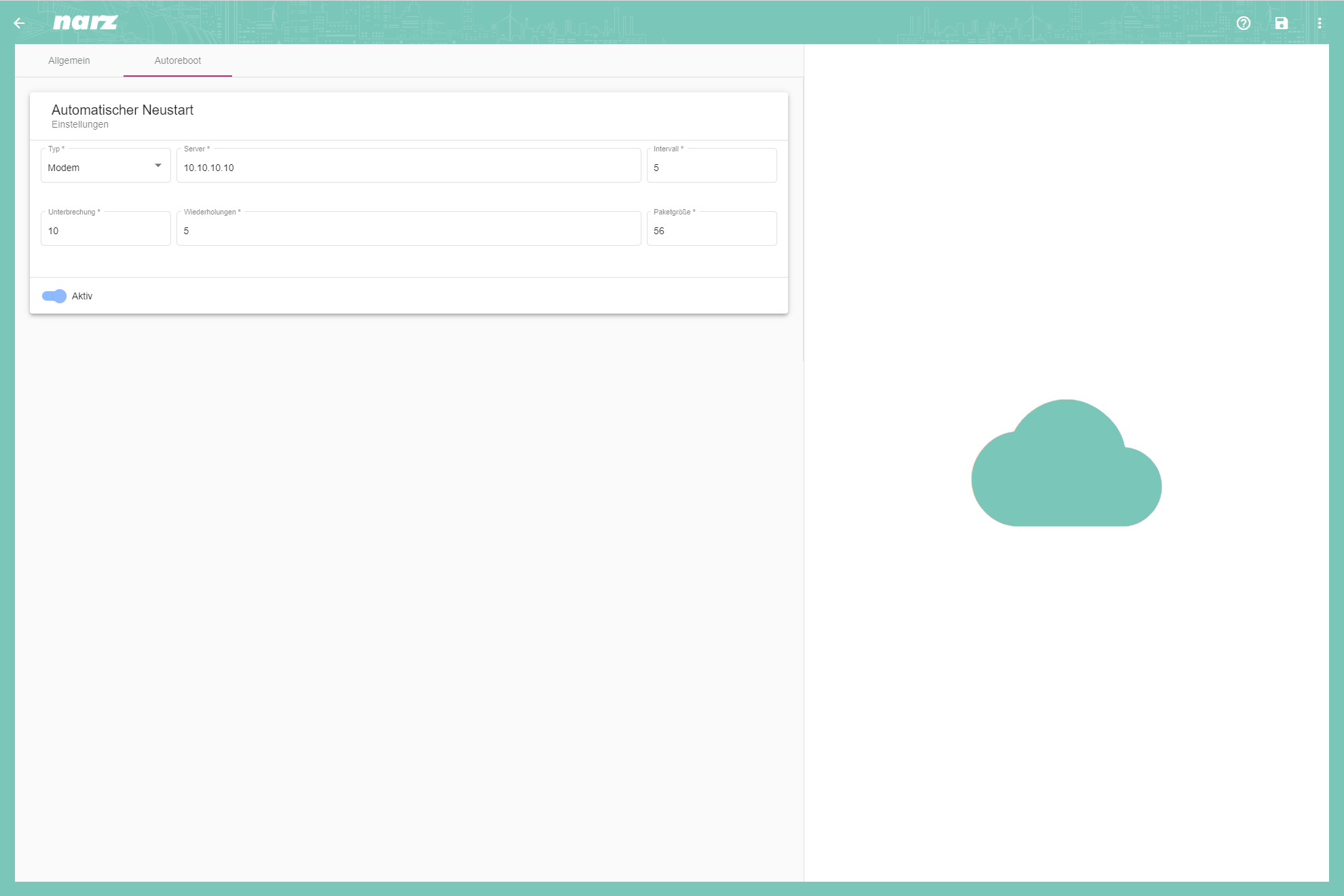

Autoreboot¶

Autoreboot - Auswahl und Eingabemöglichkeiten¶

Typ¶

Gibt an, ob das Modem oder System neu gestartet werden soll

Modem

System

Server¶

Hostname oder IP-Adresse, an die die ICMP-Echo-Anfragen gesendet werden.

Intervall¶

Die Frequenz, mit der ICMP-Echo-Anfragen an den angegebenen Host gesendet werden.

Unterbrechung¶

Maximale Antwortzeit. Wenn nach Ablauf der in diesem Feld eingetragenen Zeitspanne kein Echo empfangen wird, gilt die ICMP-Anfrage als fehlgeschlagen.

Wiederholungen¶

Gibt an, wie viele weitere Male das Gerät versucht, Anfragen zu senden, wenn die erste fehlschlägt.

Paketgröße¶

ICMP-Paketgröße in Bytes.

Autoreboot aktivieren¶

Schaltet den Autoreboot ein oder aus

Autoreboot - Notwendige Einstellungen¶

Unter Autoreboot sind für den Standard die Parameter wie in folgendem Bild einzustellen. Unter dem Punkt „Type“ lässt sich nun einstellen was neu gestartet werden soll. Das gesamte Gerät, oder nur das Modem.

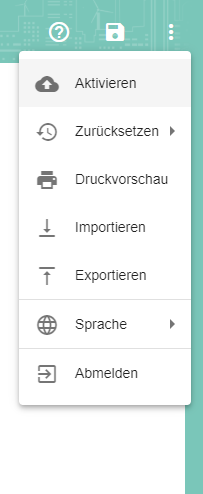

Konfiguration an das IOT senden¶

Falls die Einstellungen im audako (Datenquellen & Signale) und im IOT vorgenommen wurden, kann im audako die Konfiguration, über den Punkt „Aktivieren“, an das jeweilige IOT gesendet werden.